YAN SANAYİDE GİZLİ TEHDİT: BURSA OTOMOTİV EKOSİSTEMİNDE BİLGİ GÜVENLİĞİ YOLCULUĞU

05/04/26 16:39

Otomotiv sektörü yüksek teknoloji, hızlı tedarik döngüleri ve küresel rekabetin kesişiminde faaliyet göstermektedir. Ancak yan sanayi firmaları için bilgi güvenliği hâlâ en zayıf halkalardan biridir. Dijitalleşme baskısı, ERP sistemleri, tedarikçi portalları ve dış IT servislerinin artan rolü, bu firmaları siber tehditlere karşı daha savunmasız hale getirmektedir. TISAX, ISO/IEC 27001, ISO/SAE 21434 ve ISO 24089 standartlarının entegrasyonu, yalnızca uyum gerekliliği değil; rekabet avantajı, iş sürekliliği ve müşteri güveni açısından da kritik bir ihtiyaçtır. Bildiri, Türkiye’de otomotiv yan sanayinin mevcut bilgi güvenliği olgunluğunu, ana sanayi beklentilerini ve dış IT servislerinin getirdiği riskleri inceleyerek; iyi uygulamaları ve stratejik önerileri ortaya koymaktadır. Ayrıca, ISO/IEC 27017 ve 27018 gibi tamamlayıcı standartlarla birlikte yerli yazılım ve bulut sağlayıcılar üzerindeki etkiler değerlendirilmektedir. Sonuç olarak bilgi güvenliği, yalnızca teknik bir zorunluluk değil, otomotiv ekosisteminin sürdürülebilirliği için temel bir rekabet faktörüdür.

1. BILDIRININ AMACI VE KAPSAMI

Bu bildirinin amacı, otomotiv yan sanayi firmalarının bilgi güvenliği uygulamalarının mevcut durumunu ortaya koymak, TISAX, ISO/IEC 27001, ISO/SAE 21434 ve ISO 24089 gibi standartların beklentilerini irdeleyerek bu standartların yan sanayi firmalarına getirmesi beklenen yükleri ve görevleri değerlendirmektedir. Bildiri; yaşanmış bilgi güvenliği vakaları, ana sanayilerin tedarikçi beklentileri ve sistematik iyileştirme alanlarına dair somut çıkarımlar da sunmaktadır.

2. BILGI GÜVENLIĞI KAVRAMI VE OTOMOTIV EKOSISTEMI

Otomotiv ekosisteminde bilgi güvenliği; hem üretim süreçlerinin hem de tedarik zincirinin bütünlüğünü korumak açısından kritik bir kavramdır. Günümüzde otomobiller; yazılım, bağlantılı servisler, bulut sistemleri ve sensör teknolojileriyle donatılmış karmaşık siber-fiziksel sistemler haline gelmiştir. Bu durum, araçların yalnızca fiziksel değil, aynı zamanda dijital saldırılara da açık olmasına yol açmaktadır. OEM’ler ve tedarikçiler, müşteri verilerinin korunması, üretim hatlarının kesintisiz devam etmesi ve fikri mülkiyetin güvence altına alınması için ISO/IEC 27001, TISAX ve ISO/SAE 21434 gibi standartları uygulamaktadır. Ayrıca, veri gizliliği (KVKK ve GDPR gibi düzenlemelerle) ve iş sürekliliği gereklilikleri de bilgi güvenliği stratejilerinin ayrılmaz parçalarıdır. Sonuç olarak bilgi güvenliği, otomotiv sektöründe yalnızca uyum zorunluluğu değil; güvenlik, güvenilirlik ve rekabet avantajı için de vazgeçilmez bir faktördür.

Otomotiv ekosistemi içinde yer alan bilişim ürün ve hizmet firmaları da ulaşabildikleri veya etkiledikleri bilgi açısından ayrı bir öneme sahiptir. Dış IT servislerinin özellikle de bulut tabanlı hizmet ve ürünlerin yaygınlaşması ile bu tedarikçilerin tüm ekosistem üzerinde bilgi güvenliği ve tedarik zincirinin bütünlüğüne etkisi gün geçtikçe artmaktadır.

3. MEVCUT DURUM VE SORUN ALANLARI

6.1. SISTEMSEL DÜZEYDE SORUNLAR: Son yıllarda otomotiv sektöründe yaşanan bilgi güvenliği olayları, üç temel güvenlik kriterinin (gizlilik, bütünlük, erişilebilirlik) ihlal edilmesiyle sonuçlanmıştır:

- Volkswagen/Audi örneğinde, tedarikçilerden birinin portal şifreleri çalınmış ve yetkisiz erişim yoluyla müşteri bilgileri sızdırılmıştır (gizlilik).

- Jaguar/Land Rover, üretim hattındaki sistemlerde sızan zararlı yazılımın nedeniyle üretim durmuştur (bütünlük).

- Toyota, Japonya’daki sistemlerde yer alan HDD kapasitelerinin dolması nedeniyle üretim emirlerini işleyememiş, bu da birkaç fabrikada geçici üretim durmasına yol açmıştır (erişilebilirlik).

Bu örnekler, bilgi güvenliği ihlallerinin yalnızca dijital dünyada değil, fiziksel üretim ve sevkiyat süreçlerinde de etkili olabileceğini göstermektedir.

3.2. ÖNDE GELEN OEM’LERIN BILGI GÜVENLIĞI BEKLENTILERI (GÜNCEL DURUM)

Aşağıdaki tablo, otomotiv ana sanayi firmalarının bilgi güvenliği konusundaki güncel tedarikçi taleplerini özetlemektedir:

Şekil 1 OEM'ler Tarafından Talep Edilen Sertifika / Etiketler

Ana sanayi firmaları; tedarikçilerin, kendi portallarına bağlanarak bilgi girişi yaptığı, belge yüklediği ve üretim planlamasını gerçekleştirdiği bir yapı kurmuşlardır. Bu durum, tedarikçi sistemlerine sızan tehditlerin doğrudan ana sanayiye sıçrama riskini artırmaktadır. Dolayısıyla bilgi güvenliği olgunluğu düşük olan tedarikçilerin, tüm zinciri tehdit eden birer zafiyet noktası haline geldiği açıktır.

6.2.1. YAPISAL YETERSIZLIKLER:

- Çoğu yan sanayi firmasında bilgi işlem altyapısı yetersizdir.

- Kritik sistemler dış servislerde veya kısmen yetkin personel tarafından yönetilmektedir.

- Bilgi işlem faaliyetlerine bakış sadece üretim ve sevkiyat faaliyetlerinin yürütülmesi için bir yardımcı aktivite olarak görülmektedir. Bilgi güvenliği kavramı yerleşik değildir. 6.2.2. TEDARIK ZINCIRI RISKI: Tedarikçilerin sistemlerine sızan tehditler, doğrudan ana sanayiye sıçrama riski taşımaktadır. Tedarikçiler genellikle ana sanayi portallarına erişerek fatura, lojistik, üretim planlama gibi kritik verileri işlerler. Bu nedenle, ana sanayi firmaları artık tedarikçilerin de kendi bilgi güvenliği sistemlerine sahip olmalarını ve belli bir olgunluk düzeyini karşılamalarını beklemektedir.

Şekil 2 Yan Sanayi SWOT Analizi

4. TÜRKIYE'DE OTOMOTIV YAN SANAYI VE BILGI GÜVENLIĞI GERÇEKLIĞI

Türkiye otomotiv yan sanayi, genel olarak kalite yönetimi konusunda güçlü bir altyapıya sahip olsa da bilgi güvenliği yönetim sistemleri henüz yaygınlaşmamıştır. Birçok firma bilgi işlem faaliyetlerini ya dış kaynakla çözmekte ya da çok sınırlı bir iç kaynakla yürütmektedir. Bu yaklaşım, dijitalleşme baskısıyla birleşince bilgi güvenliği açıklarına ve sevkiyat sürekliliğinde kesintilere neden olabilmektedir. Özellikle marjinal karlarla çalışan firmalar için bu tür kesintiler ciddi finansal baskılar yaratmaktadır.

5. GÜNCEL DURUM VE SORUNLAR Sistemlerin dijitalleşmesi ve dijital dönüşüm baskısı, bilgi güvenliği zafiyetlerini artırmakta, sevkiyat problemleri yaratmakta ve tedarik zincirini aksatmaktadır. Bu durum, özellikle marjinal kazançlarla rekabet eden yan sanayi firmaları üzerinde ciddi baskı oluşturmaktadır. Türkiye'de otomotiv yan sanayinde bilgi güvenliği kavramı ve uygulaması yeterince yerleşmemiştir. Bilgi işlem birimleri çoğu zaman asgari personelle ya da dış kaynakla yönetilmektedir. Bu yapı, ana sanayinin beklentileri ile uyumlu değildir ve sürdürülebilir bir çözüm sunmamaktadır.

8.1. ORTALAMA BIR YAN SANAYI FIRMASINDA BILGI GÜVENLIĞI YAPISI ISO/IEC 27001 ve TISAX gibi bilgi güvenliği standartlarına uyum sağlamak için ortalama bir yan sanayi firmasında şu yapıların oluşturulması gerekmektedir: - Kurumsal sistemler: Bilgi güvenliği politikası, prosedürleri, risk değerlendirme ve iş etki analiz süreçleri. - Organizasyonel yapı: Bilgi güvenliği yöneticisi atanması, sorumlulukların netleştirilmesi. - Donanım ihtiyaçları: Uç nokta güvenliği, yedekleme sunucuları, ağ izleme sistemleri. - Yazılım ihtiyaçları: Erişim kontrol sistemleri, çok faktörlü kimlik doğrulama (MFA), şifreleme çözümleri, SIEM sistemleri.

8.2. YAN SANAYI FIRMALARININ TEDARIKÇILERINDEN BILGI GÜVENLIĞI BEKLENTILERI - Bilgi güvenliği politikalarının varlığı. - Tedarikçi erişimlerinin kontrollü yapılması. - Olay müdahale ve kurtarma planlarının olması. - Bilgi güvenliği sertifikasyonlarının sağlanması (ISO 27001, TISAX, ISO/SAE 21434).

9. TISAX VE ISO 27001’DEN BEKLENENLER TISAX ve ISO 27001 gibi çerçeveler; tedarikçi firmaların bilgi güvenliği olgunluğunu belirlemek için kullanılmaktadır. Bu standartlar aşağıdaki konulara vurgu yapar: - Risk temelli yaklaşım: Tüm kararlar risk değerlendirme sonuçlarına dayalı olmalıdır. - Politika ve prosedürler: Kurumsal bilgi güvenliği politikaları oluşturulmalı ve işletilmelidir. - Kayıt tutma ve izleme: Loglama, olay yönetimi ve iç denetim süreçleri kurulmalıdır. - Tedarikçi yönetimi: Dış IT servislerinin seçimi, sözleşmesel ve yasal güvenlik kriterlerine göre yapılmalıdır. - Kriptografik kontrol: Şifreleme tekniklerinin seçimi ve yönetimi, risk analizleri sonucunda karara bağlanmalıdır.

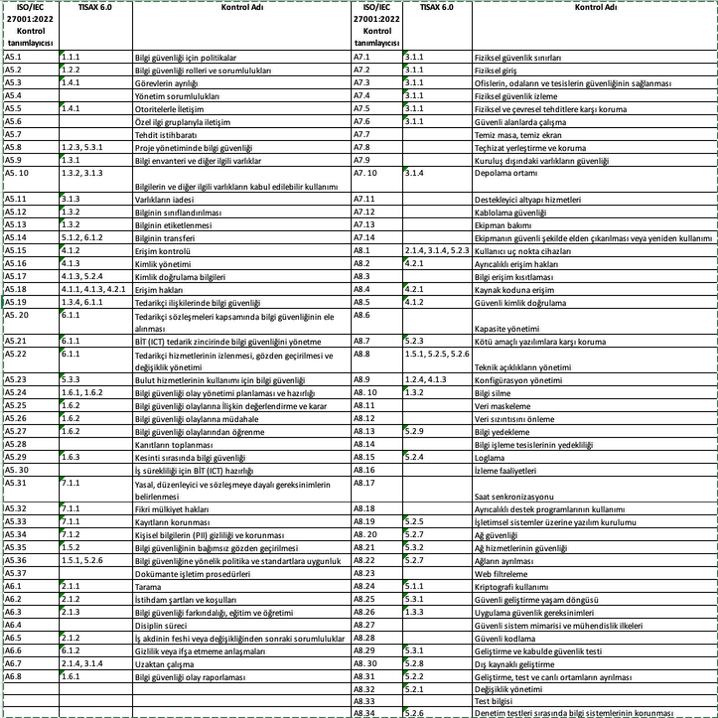

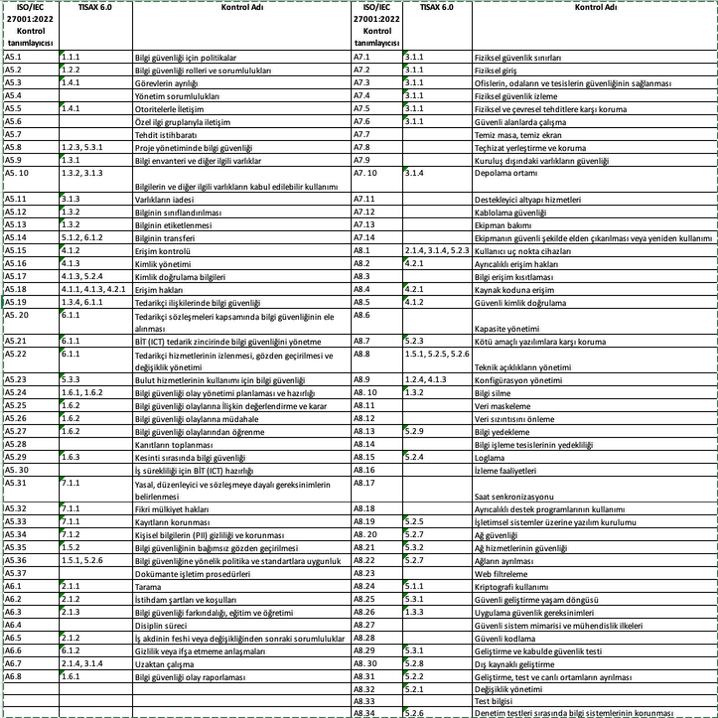

Her iki yönetim sistemi de genel bilgi güvenliği çerçeveleri gibi ortak kaygıları olan isteklere sahiptir. ISO/IEC 27001:2022 bilgi güvenliği yönetim sisteminin bilgi güvenliği yapısı ile ilgili uygulama beklentilerini içeren Ek.A (Annex A) ile TISAX’ın aynı yapıyı tanımlayan ISA kontrolleri çok büyük ölçüde örtüşmektedir.

Şekil 3 ISO/IEC 27001:2022 Ek.A - TISAX Eşleştirme Tablosu

Evrensel bir yönetim sistemi olan ISO/IEC 27001:2022 içinde daha yuvarlak ve adapte edilebilir olarak tanımlanmış olan benzer başlıklar TISAX içinde otomotiv sektörünün geçmiş tecrübesi ve endişeleri ile daha net ve keskin olarak tanımlanmıştır.

TISAX 6 versiyonuna geçerken iş sürekliliği, kriz yönetimi ve kurum içinde kullanılan yazılım ve uygulamaya eskisinden daha büyük önem veren eklemeler yapmıştır.

9.1. SISTEMSEL İLIŞKILER VE BILGI GÜVENLIĞI SÜREÇLERI Bilgi güvenliği sistemi bütünleşik bir yapıdır: - Olay yönetimi çıktıları risk değerlendirmeye geri beslenmelidir. - Risk analizleri, düzeltici faaliyet planlarına dönüşmelidir. - İş etki analizleri, iş sürekliliği planlarına temel oluşturmalı; RTO / RPO hedefleri bu analizlerden türetilmelidir. - Kimlik yönetimi, tedarikçi seçim politikaları ve teknik kontroller, bu analizlerin çıktısına göre belirlenmelidir.

- Dış IT servislerinin sistem içinde kullanımının artması ile müşteri ayrımından sistem güvenliğine, hizmet seviye anlaşmalarından (SLA) hizmetin sonlanmasında bilgilerin iadesi ve güvenli imhasına kadar pek çok konu bir bütün içinde alınmalı ve bu hizmet sağlayıcıların performansı yakından ve sürekli izlenmelidir.

- İç ağların, ağlardaki aktif hizmetlerin ve bunların dayandığı kriptografik altyapının güvenliği ve güncelliği izlenmelidir.

9.2. BILGI GÜVENLIĞI YÖNETIM SISTEMLERININ ÖNEMI

- Risk temelli yaklaşım TISAX ve ISO/IEC 27001'de ortaktır. - Kimlik doğrulama, kriptografik seçimler, dış servis tedariki gibi kararlar risk değerlendirme çıktısına bağlı olmalıdır. - Olay yönetimi, iş sürekliliği ve denetim mekanizmaları birbirini beslemeli, süreçler arası entegrasyon olmalıdır.

9.2.1. STANDARTLAR ARASINDA ENTEGRASYON İLIŞKISI

TISAX – ISO/IEC 27001: Karşılıklı kontrol eşleşmeleri ile uyum çok yüksektir. ISO/SAE 21434: - TARA ile siber risklerin değerlendirilmesi - Ürün yaşam döngüsü boyunca izlenebilirlik ISO 24089: - Yazılım güncellemelerinde süreçsel bilgi güvenliği ve izlenebilirlik

10. OTOMOTİV BİLGİ GÜVENLİĞİ: ISO/SAE 21434 VE ISO 24089 BAĞLAMINDA YORUM

10.1. ISO/SAE 21434 ILE UYUM

ISO/SAE 21434, özellikle otomotiv siber güvenliği üzerine odaklanmakta olup, araç içerisinde ve tedarik zinciri boyunca gizlilik, bütünlük ve erişilebilirlik ilkelerini siber risklere karşı güvence altına almayı hedefler. Bu standardın tedarikçiler için kritik gördüğü noktalar şunlardır:

· Siber Güvenlik Risk Yönetimi: Yan sanayi firmaları ürün yaşam döngüsünde (V-Model) güvenlik analizleri (TARA – Threat Analysis and Risk Assessment) gerçekleştirmelidir. Bildiride önerilen “risk değerlendirmesinin tüm kararların temelinde olması gerektiği” yaklaşımı, ISO/SAE 21434 ile tam uyumludur.

· Güvenlik Önlemlerinin İzlenmesi: Kimlik doğrulama, erişim kontrolü, dış servis seçimleri ve kriptografik algoritmalar gibi tüm kararlar risk değerlendirmesi sonuçlarına dayalı olmalıdır.

· Olay Bildirimi ve İyileştirme Süreci: TISAX ve ISO 27001’de olduğu gibi, ISO/SAE 21434 de siber olayların değerlendirilerek hem ürün güvenliğine hem de sürece etkisinin analiz edilmesini şart koşar. Bildirinizde geçen “ihlal olaylarının risk değerlendirmeye yansıtılması” ifadesiyle örtüşmektedir.

10.2. ISO 24089 ILE YAZILIM GÜNCELLEMELERI VE TEDARIKÇI SORUMLULUĞU

ISO 24089, yazılım güncellemelerinin güvenli, izlenebilir ve sürdürülebilir bir şekilde yönetilmesini zorunlu kılar. Bu bağlamda;

· Tedarikçi Yazılım Güncelleme Süreci: Yazılım sağlayan yan sanayi firmaları, güncelleme paketlerinin sahte olmadığını doğrulayacak kriptografik mekanizmaları ve kayıt zinciri doğrulamasını kullanmalıdır.

· Tersine Etki Analizi (Reverse Impact): Yapılacak bir güncellemenin bilgi güvenliği üzerindeki etkisi, RTO/RPO gibi iş sürekliliği hedefleri ile örtüşmeli, iş etki analizi çıktıları dikkate alınmalıdır.

· Sistem Mimarisi Uyumluluğu: Tedarikçilerin geliştirdiği yazılımın OTA (Over-the-Air) sistemler ve OEM servis altyapısıyla entegre olabilmesi için bilgi güvenliği politikaları ile yazılım mimarisi arasında uyum sağlanmalıdır.

11. TEDARIK ZINCIRI GÜVENLIĞINDE ENTEGRE YAKLAŞIM

21434 ve 24089’un her ikisi de, özellikle tedarikçi-zincir güvenliğini bir bütün olarak ele alır:

· Bilgi güvenliği süreçleri sadece kurum içinde değil, tedarikçiler ve dış servis sağlayıcılar için de geçerlidir.

· Olay yönetimi, düzeltici faaliyetler ve erişim kontrolleri, tüm bu standartlarda entegre bir sistem olarak ele alınmakta, ayrı süreçlerin çıktılarının birbirine yansıtılması beklenmektedir.

· OEM’ler artık sadece ürün kalitesi değil, bilgi güvenliği kapasitesi açısından da tedarikçilerini denetlemekte ve sürekli gelişim beklentisi içindedir.

12. BIR BILGI GÜVENLIĞI YÖNETIM SISTEMI OLMAYAN OTOMOTIV YAN SANAYI ŞIRKETLERININ KATEGORIK YETERLILIKLERI

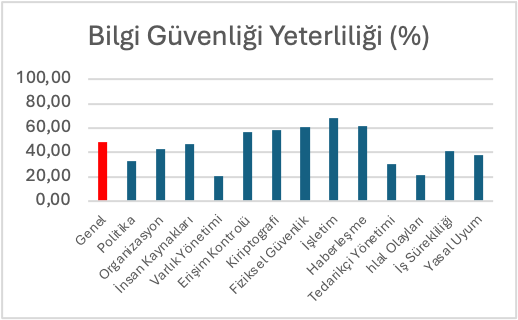

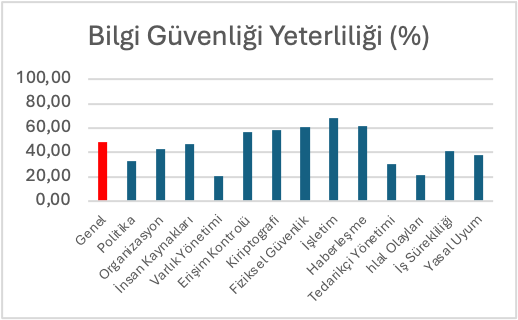

Henüz ISO/IEC 27001 veya TISAX belgelendirme / etiketleme süreçlerini tamamlamamış yan sanayi şirketlerinin bilgi güvenliği konusundaki genel ve kategorik yeterlilikleri aşağıdaki gibidir:

Genel Başarı % 48,88

Kategorik olarak:

Bilgi Güvenliği Politikaları % 33,17

Bilgi Güvenliği Organizasyonu % 43,00

İnsan Kaynakları Yönetimi % 46,67

Varlık Yönetimi % 20,67

Erişim Kontrolü % 56,83

Kriptografik Kontroller % 58,33

Fiziksel Güvenlik % 60,83

İşletim Güvenliği % 68,00

Haberleşme Güvenliği % 61,50

Tedarikçi Bilgi Güvenliği % 30,33

İhlal Olayları Yönetimi % 21,83

İş Sürekliliği % 40,83

Yasal Uyum % 38,17

Şekil 4 Belgelendirme Öncesi BGYS Yeterliliği

Bu araştırma bilgi güvenliği konusunda hiç çalışma yapmamış firmaların yanında çalışmalara başlamış ama henüz belgelendirme / etiket alma aşamasını geçmemiş yan sanayi şirketlerini içermektedir. Bursa, İstanbul, Kocaeli, Eskişehir ve Ankara’da yer alan firmalar üzerinde yapılan değerlendirmelerden aritmetik ortalama ile hesaplanmıştır.

Belge etiket aşamasındaki firmaların her başlıkta skoru %5 kadar yükselttiği gözlenmiştir. Bu da henüz bilgi güvenliği yönetim sistemleri üzerinde çalışmaya başlamamış olan firmaların daha da büyük bir yük ve çabayla karşı karşıya olduğunu göstermektedir.

13. TISAX VE DIŞ IT SERVISLERI – BÜTÜNLEŞIK DEĞERLENDIRME

TISAX (Trusted Information Security Assessment Exchange), otomotiv ekosisteminde bilgi güvenliği için OEM ve tedarikçiler arasında ortak bir güven çerçevesi istemektedir. Dış IT servisleri konusu, yalnızca 1.2.4 maddesi ile sınırlı değildir; 1.3.3, 5.3.3 ve 5.3.4 maddeleri de doğrudan bağlantılıdır. Ayrıca ISO/IEC 27017 ve 27018 standartları bulut ve kişisel veri koruması açısından tamamlayıcı rol oynar. Bu metinde, ilgili maddeler ve yerli yazılım/bulut sağlayıcılar üzerindeki olası etkiler bir arada sunulmaktadır.

13.1 TISAX BEKLENTILERI

1.2.4 – Dış IT Servisleri

· Sözleşmelere bilgi güvenliği, gizlilik ve uyum yükümlülükleri eklenmeli.

· ISO/IEC 27001, TISAX sertifikaları ve etiketi talep edilmeli.

· Veri konumu, sınır ötesi veri transferi ve yasal uygunluk belgelenmeli.

1.3.3 – Kritik Tedarikçilerin Yönetimi

· Kritik servisler için risk bazlı değerlendirme yapılmalı.

· Kritik sağlayıcılar düzenli olarak denetlenmeli.

· SLA/OLA’lar güvenlik kriterlerini kapsamalı.

5.3.3 – Bulut Servislerinin Kullanımı

· Bulut sağlayıcılardan ISO/IEC 27017 ve 27018 uyumu beklenmeli.

· Multi-tenant ortamlarda veri izolasyonu, şifreleme ve erişim kontrolü zorunlu.

· Microsoft, AWS, Google, SAP gibi sağlayıcılar TISAX etiketi alarak dış IT servis sağlayıcı olma konusunda öne geçiyor.

5.3.4 – Dış IT Servislerinin İzlenmesi

· Sağlayıcılar düzenli log, denetim ve güvenlik değerlendirmeleri ile izlenmelidir.

· SLA takibi güvenlik ihlallerini de kapsamalıdır.

· İhlallerde müşteri hızlı bilgilendirilmelidir.

13.2. YERLI YAZILIM VE BULUT SAĞLAYICILARA OLASI ETKILER

· Yerli sağlayıcıların yalnızca ISO/IEC 27001 değil, aynı zamanda ISO/IEC 27017 ve 27018’e uyumlu olmaları gerekecektir.

· TISAX etiketi, otomotiv sektörüne giriş bileti haline gelmekte; bu sertifikasyona yatırım yapmayan sağlayıcılar rekabet dezavantajı yaşayabilir.

· OEM ve Tier-1 şirketler, Türkiye’deki sağlayıcıları kritik tedarikçi olarak işaretleyebilir ve sıkı denetimler uygulayabilir.

· Türkiye içindeki veri merkezleri KVKK açısından avantajlı olsa da, AB merkezli OEM’ler AB içi veri lokasyonu talep edebilir.

· ISO/IEC 27017/27018 + TISAX + ISO/IEC 27001 sertifikasyon paketleri ciddi maliyet yaratır, ancak küresel pazara erişim için zorunlu hale gelir.

· Microsoft, AWS, Google, SAP gibi küresel sağlayıcıların TISAX uyumluluğu, OEM’ler için güvenli liman oluşturmaktadır.

14. AB CYBER RESILIENCE ACT VE TEDARIKÇILERE ETKISI

Avrupa Birliği tarafından kabul edilen Cyber Resilience Act (CRA), dijital unsurlar içeren tüm ürünler için minimum siber güvenlik gereklilikleri getirmektedir. CRA, yalnızca nihai ürünleri değil, yazılım, donanım ve gömülü sistemleri de kapsamakta; bu nedenle otomotiv ekosisteminde yan sanayi ve IT tedarikçileri üzerinde doğrudan etki yaratmaktadır.

CRA’nın Temel Gereklilikleri:

- Güvenli tasarım: Yazılım ve donanım bileşenleri “secure by design” yaklaşımı ile geliştirilmelidir.

- Güncelleme yükümlülüğü: Ürünler için ömür boyu güvenlik güncellemeleri ve güvenlik açıklarının hızlı şekilde kapatılması zorunlu hale gelmektedir.

- Zafiyet yönetimi: Üreticiler, keşfedilen güvenlik açıklarını Avrupa Siber Güvenlik Ajansı (ENISA) üzerinden raporlamakla yükümlüdür.

- Tedarikçi zinciri güvenliği: OEM’ler, CRA uyumu için yalnızca kendilerinde değil, tüm tedarik zincirinde uyum talep edecektir.

Otomotiv Yan Sanayi ve IT Tedarikçilerine Ek Yükümlülükler:

- Sertifikasyon genişlemesi: ISO/IEC 27001 ve TISAX gibi mevcut sertifikasyonlara ek olarak, CRA’nın talep ettiği AB odaklı uyum belgeleri gündeme gelecektir.

- Güncelleme desteği: Yazılım ve kontrol ünitesi (ECU) geliştiren tedarikçiler, ürünün yaşam döngüsü boyunca güvenlik yamalarını sağlamak zorundadır.

- Zafiyet bildirimi: Tedarikçiler, güvenlik açıklarını OEM’e ve yetkili AB otoritelerine raporlamakla yükümlü olacaktır.

- Sözleşme yükümlülükleri: OEM’ler, tedarikçilerin CRA yükümlülüklerine uyumunu SLA/OLA hükümlerine açıkça koyacak, uyumsuzluklar iş birliğini doğrudan etkileyecektir.

Stratejik Etki:

CRA ile birlikte, bilgi güvenliği yalnızca gönüllü standart uyumundan çıkıp yasal zorunluluk haline gelmektedir. Bu durum, özellikle küçük ve orta ölçekli tedarikçilerin maliyetlerini artıracak, ancak AB pazarında kalabilmek için bu yükümlülüklerin yerine getirilmesi zorunlu olacaktır.

15. STRATEJIK ÖNERILER

· Kısa vadede ISO/IEC 27017 ve 27018 sertifikasyonlarının alınması, orta vadede TISAX etiketi hedeflenmeli.

· Kritik tedarikçi konumundaki yerli sağlayıcılar, SLA’lara güvenlik ve uyum maddeleri eklemeli.

· OEM ve Tier-1 beklentileri dikkate alınarak, veri konumu ve regülasyon uyumluluğu şeffaf şekilde belgelenmeli.

· Uluslararası rekabette geri kalmamak için yalnızca KVKK değil, küresel standartlarla uyum sağlanmalı.

Şekil 5 TISAX – ISO/IEC 27001 – ISO/IEC 27017/27018 Eşleştirmesi

16. SONUÇLAR VE ÖNERILER

Bütün bu şartlar ve gelişmeler değerlendirildiğinde otomotiv yan sanayinin uzun dönemde rekabetçi olabilmesi için bütüncül bir yaklaşımla sektörler ötesi bir stratejinin izlenmesi gereklidir.

Bu adımlar kısaca şu şekilde özetlenebilir:

1. Müşteriler tarafından resmen istenmesini beklemeden şirketler bilgi güvenliği yönetim sistemlerini hayata geçirmeye başlamalıdır. Sistemlerin kurulması zaman almaktadır. Kültürün de değişimi söz konusu olduğu için bu değişime gerekli zaman tanınmalıdır.

2. Özellikle fiziki güvenlik ve siber güvenlik anlamında yatırım yapılması gerekeceği için bütçelemede bu yatırımlar da değerlendirilmelidir.

3. Dosya, kimlik ve erişim yönetimi ile loglama ve yedekleme gibi siber güvenlik tedbirleri hızla geliştirilmelidir.

4. Proje yönetim ve değişiklik süreçlerinin ağır gereklerinde başarımın yüksek olması katma değeri yüksek projelerin alınması ve yürütülmesine katkı sağlayacağı için mevcut pratiklerin TISAX iyi uygulamaları ile güçlendirilmesi gerekmektedir.

5. Bilgi güvenliği, bilgi işlemin bir alt faaliyeti veya kolu olarak görülmemeli, buna uygun organizasyon oluşturulmalıdır.

6. İş sürekliliği başarımının geliştirilmesi için tüm firmayı kapsayan çalışmalar, planlama faaliyetleri ve tatbikatlar ile yüksek başarım elde edilmelidir.

7. Tedarikçilerin tedarikçilerine de bilgi güvenliği yükümlülükleri geleceği için bir alt halkayı da bu konuda geliştirecek bir strateji gereklidir. Bu noktaya kadar yazdığımız öneriler bu halka tarafından da uygulamaya alınmalıdır.

8. Şirket içindeki Bilgi güvenliği sorumlulukları ile orantılı şekilde segmente edilmiş ve çeşitlendirilmiş bir eğitim konsepti oluşturulmalı ve uygulanmalıdır.

9. Otomotiv sektörüne hizmet veren IT tedarikçileri de bilgi güvenliği çerçevelerine, özellikle de TISAX gereklerine, adım adım uyum sağlamalıdır. Yazılım geliştiriciler, bulut hizmet sağlayıcıları, SOC ve benzeri hizmetleri veren veya IT görevlerini dış kaynaklı olarak yürüten hizmet sağlayıcıların tamamı bu kapsamda değerlendirilmelidir. Çok sayıda müşteriye hizmet veren IT tedarikçilerinin TISAX etiketi alması bile düşünülmelidir.

10. Tüm bu çalışmaların getireceği olağanüstü yükün hafifletilebilmesi için T.C. Sanayi ve Teknoloji Bakanlığı başta olmak üzere devlet kurumlarının yatırım, danışmanlık ve belgelendirme destekleri başlatması yerinde olacaktır.

Not: Bu makale 5 Aralık 2025'de Otomotiv Kongresi'nde bildiri olarak sunulmuştur.

Bu bildirinin amacı, otomotiv yan sanayi firmalarının bilgi güvenliği uygulamalarının mevcut durumunu ortaya koymak, TISAX, ISO/IEC 27001, ISO/SAE 21434 ve ISO 24089 gibi standartların beklentilerini irdeleyerek bu standartların yan sanayi firmalarına getirmesi beklenen yükleri ve görevleri değerlendirmektedir. Bildiri; yaşanmış bilgi güvenliği vakaları, ana sanayilerin tedarikçi beklentileri ve sistematik iyileştirme alanlarına dair somut çıkarımlar da sunmaktadır.

2. BILGI GÜVENLIĞI KAVRAMI VE OTOMOTIV EKOSISTEMI

Otomotiv ekosisteminde bilgi güvenliği; hem üretim süreçlerinin hem de tedarik zincirinin bütünlüğünü korumak açısından kritik bir kavramdır. Günümüzde otomobiller; yazılım, bağlantılı servisler, bulut sistemleri ve sensör teknolojileriyle donatılmış karmaşık siber-fiziksel sistemler haline gelmiştir. Bu durum, araçların yalnızca fiziksel değil, aynı zamanda dijital saldırılara da açık olmasına yol açmaktadır. OEM’ler ve tedarikçiler, müşteri verilerinin korunması, üretim hatlarının kesintisiz devam etmesi ve fikri mülkiyetin güvence altına alınması için ISO/IEC 27001, TISAX ve ISO/SAE 21434 gibi standartları uygulamaktadır. Ayrıca, veri gizliliği (KVKK ve GDPR gibi düzenlemelerle) ve iş sürekliliği gereklilikleri de bilgi güvenliği stratejilerinin ayrılmaz parçalarıdır. Sonuç olarak bilgi güvenliği, otomotiv sektöründe yalnızca uyum zorunluluğu değil; güvenlik, güvenilirlik ve rekabet avantajı için de vazgeçilmez bir faktördür.

Otomotiv ekosistemi içinde yer alan bilişim ürün ve hizmet firmaları da ulaşabildikleri veya etkiledikleri bilgi açısından ayrı bir öneme sahiptir. Dış IT servislerinin özellikle de bulut tabanlı hizmet ve ürünlerin yaygınlaşması ile bu tedarikçilerin tüm ekosistem üzerinde bilgi güvenliği ve tedarik zincirinin bütünlüğüne etkisi gün geçtikçe artmaktadır.

3. MEVCUT DURUM VE SORUN ALANLARI

6.1. SISTEMSEL DÜZEYDE SORUNLAR: Son yıllarda otomotiv sektöründe yaşanan bilgi güvenliği olayları, üç temel güvenlik kriterinin (gizlilik, bütünlük, erişilebilirlik) ihlal edilmesiyle sonuçlanmıştır:

- Volkswagen/Audi örneğinde, tedarikçilerden birinin portal şifreleri çalınmış ve yetkisiz erişim yoluyla müşteri bilgileri sızdırılmıştır (gizlilik).

- Jaguar/Land Rover, üretim hattındaki sistemlerde sızan zararlı yazılımın nedeniyle üretim durmuştur (bütünlük).

- Toyota, Japonya’daki sistemlerde yer alan HDD kapasitelerinin dolması nedeniyle üretim emirlerini işleyememiş, bu da birkaç fabrikada geçici üretim durmasına yol açmıştır (erişilebilirlik).

Bu örnekler, bilgi güvenliği ihlallerinin yalnızca dijital dünyada değil, fiziksel üretim ve sevkiyat süreçlerinde de etkili olabileceğini göstermektedir.

3.2. ÖNDE GELEN OEM’LERIN BILGI GÜVENLIĞI BEKLENTILERI (GÜNCEL DURUM)

Aşağıdaki tablo, otomotiv ana sanayi firmalarının bilgi güvenliği konusundaki güncel tedarikçi taleplerini özetlemektedir:

OEM | Talep Edilen Bilgi Güvenliği Sistemi / Sertifikası |

Renault | TISAX etiketi ( |

| Stellantis | (Peugeot, Citroën, Opel, Fiat, vb.)TISAX etiketi ( |

| Volkswagen Grubu | (VW, Audi, Skoda, Porsche, MAN, vb.)TISAX etiketi ( |

| Ford | ISO/IEC 27001 |

| BYD | ISO/IEC 27001 |

| Toyota | Belgelendirme talebi vaka bazlı; ISO/SAE 21434 ve ISO 27001 uyumu istenmektedir |

| Hyundai | ISO/IEC 27001 önerilmekte; TISAX henüz zorunlu değil, ancak bilgi güvenliği formu ve risk değerlendirme süreçleri yürütülüyor |

Ana sanayi firmaları; tedarikçilerin, kendi portallarına bağlanarak bilgi girişi yaptığı, belge yüklediği ve üretim planlamasını gerçekleştirdiği bir yapı kurmuşlardır. Bu durum, tedarikçi sistemlerine sızan tehditlerin doğrudan ana sanayiye sıçrama riskini artırmaktadır. Dolayısıyla bilgi güvenliği olgunluğu düşük olan tedarikçilerin, tüm zinciri tehdit eden birer zafiyet noktası haline geldiği açıktır.

6.2.1. YAPISAL YETERSIZLIKLER:

- Çoğu yan sanayi firmasında bilgi işlem altyapısı yetersizdir.

- Kritik sistemler dış servislerde veya kısmen yetkin personel tarafından yönetilmektedir.

- Bilgi işlem faaliyetlerine bakış sadece üretim ve sevkiyat faaliyetlerinin yürütülmesi için bir yardımcı aktivite olarak görülmektedir. Bilgi güvenliği kavramı yerleşik değildir. 6.2.2. TEDARIK ZINCIRI RISKI: Tedarikçilerin sistemlerine sızan tehditler, doğrudan ana sanayiye sıçrama riski taşımaktadır. Tedarikçiler genellikle ana sanayi portallarına erişerek fatura, lojistik, üretim planlama gibi kritik verileri işlerler. Bu nedenle, ana sanayi firmaları artık tedarikçilerin de kendi bilgi güvenliği sistemlerine sahip olmalarını ve belli bir olgunluk düzeyini karşılamalarını beklemektedir.

| GÜÇLÜ YÖNLER | ZAYIF YÖNLER |

| • Genç ve adaptasyon kabiliyeti yüksek çalışanlar • Teknik kaliteye yatkınlık • OEM taleplerine uyum gösterebilme isteği | • Bilgi işlem altyapısının zayıflığı • Belge ve süreç odaklı yönetim eksikliği • Farkındalık eksikliği ve yetersiz personel |

| FIRSATLAR • TISAX ve ISO 27001 gibi sistemlerin standartlaşması • Dijitalleşme fonları ve destekleri • Süreçlerin otomasyonu | TEHDİTLER • Ana sanayi denetimlerinde elenme riski • Siber saldırılarda artış • Çalışan değişkenliği / bilgi kaybı |

4. TÜRKIYE'DE OTOMOTIV YAN SANAYI VE BILGI GÜVENLIĞI GERÇEKLIĞI

Türkiye otomotiv yan sanayi, genel olarak kalite yönetimi konusunda güçlü bir altyapıya sahip olsa da bilgi güvenliği yönetim sistemleri henüz yaygınlaşmamıştır. Birçok firma bilgi işlem faaliyetlerini ya dış kaynakla çözmekte ya da çok sınırlı bir iç kaynakla yürütmektedir. Bu yaklaşım, dijitalleşme baskısıyla birleşince bilgi güvenliği açıklarına ve sevkiyat sürekliliğinde kesintilere neden olabilmektedir. Özellikle marjinal karlarla çalışan firmalar için bu tür kesintiler ciddi finansal baskılar yaratmaktadır.

5. GÜNCEL DURUM VE SORUNLAR Sistemlerin dijitalleşmesi ve dijital dönüşüm baskısı, bilgi güvenliği zafiyetlerini artırmakta, sevkiyat problemleri yaratmakta ve tedarik zincirini aksatmaktadır. Bu durum, özellikle marjinal kazançlarla rekabet eden yan sanayi firmaları üzerinde ciddi baskı oluşturmaktadır. Türkiye'de otomotiv yan sanayinde bilgi güvenliği kavramı ve uygulaması yeterince yerleşmemiştir. Bilgi işlem birimleri çoğu zaman asgari personelle ya da dış kaynakla yönetilmektedir. Bu yapı, ana sanayinin beklentileri ile uyumlu değildir ve sürdürülebilir bir çözüm sunmamaktadır.

8.1. ORTALAMA BIR YAN SANAYI FIRMASINDA BILGI GÜVENLIĞI YAPISI ISO/IEC 27001 ve TISAX gibi bilgi güvenliği standartlarına uyum sağlamak için ortalama bir yan sanayi firmasında şu yapıların oluşturulması gerekmektedir: - Kurumsal sistemler: Bilgi güvenliği politikası, prosedürleri, risk değerlendirme ve iş etki analiz süreçleri. - Organizasyonel yapı: Bilgi güvenliği yöneticisi atanması, sorumlulukların netleştirilmesi. - Donanım ihtiyaçları: Uç nokta güvenliği, yedekleme sunucuları, ağ izleme sistemleri. - Yazılım ihtiyaçları: Erişim kontrol sistemleri, çok faktörlü kimlik doğrulama (MFA), şifreleme çözümleri, SIEM sistemleri.

8.2. YAN SANAYI FIRMALARININ TEDARIKÇILERINDEN BILGI GÜVENLIĞI BEKLENTILERI - Bilgi güvenliği politikalarının varlığı. - Tedarikçi erişimlerinin kontrollü yapılması. - Olay müdahale ve kurtarma planlarının olması. - Bilgi güvenliği sertifikasyonlarının sağlanması (ISO 27001, TISAX, ISO/SAE 21434).

9. TISAX VE ISO 27001’DEN BEKLENENLER TISAX ve ISO 27001 gibi çerçeveler; tedarikçi firmaların bilgi güvenliği olgunluğunu belirlemek için kullanılmaktadır. Bu standartlar aşağıdaki konulara vurgu yapar: - Risk temelli yaklaşım: Tüm kararlar risk değerlendirme sonuçlarına dayalı olmalıdır. - Politika ve prosedürler: Kurumsal bilgi güvenliği politikaları oluşturulmalı ve işletilmelidir. - Kayıt tutma ve izleme: Loglama, olay yönetimi ve iç denetim süreçleri kurulmalıdır. - Tedarikçi yönetimi: Dış IT servislerinin seçimi, sözleşmesel ve yasal güvenlik kriterlerine göre yapılmalıdır. - Kriptografik kontrol: Şifreleme tekniklerinin seçimi ve yönetimi, risk analizleri sonucunda karara bağlanmalıdır.

Her iki yönetim sistemi de genel bilgi güvenliği çerçeveleri gibi ortak kaygıları olan isteklere sahiptir. ISO/IEC 27001:2022 bilgi güvenliği yönetim sisteminin bilgi güvenliği yapısı ile ilgili uygulama beklentilerini içeren Ek.A (Annex A) ile TISAX’ın aynı yapıyı tanımlayan ISA kontrolleri çok büyük ölçüde örtüşmektedir.

Şekil 3 ISO/IEC 27001:2022 Ek.A - TISAX Eşleştirme Tablosu

Evrensel bir yönetim sistemi olan ISO/IEC 27001:2022 içinde daha yuvarlak ve adapte edilebilir olarak tanımlanmış olan benzer başlıklar TISAX içinde otomotiv sektörünün geçmiş tecrübesi ve endişeleri ile daha net ve keskin olarak tanımlanmıştır.

TISAX 6 versiyonuna geçerken iş sürekliliği, kriz yönetimi ve kurum içinde kullanılan yazılım ve uygulamaya eskisinden daha büyük önem veren eklemeler yapmıştır.

9.1. SISTEMSEL İLIŞKILER VE BILGI GÜVENLIĞI SÜREÇLERI Bilgi güvenliği sistemi bütünleşik bir yapıdır: - Olay yönetimi çıktıları risk değerlendirmeye geri beslenmelidir. - Risk analizleri, düzeltici faaliyet planlarına dönüşmelidir. - İş etki analizleri, iş sürekliliği planlarına temel oluşturmalı; RTO / RPO hedefleri bu analizlerden türetilmelidir. - Kimlik yönetimi, tedarikçi seçim politikaları ve teknik kontroller, bu analizlerin çıktısına göre belirlenmelidir.

- Dış IT servislerinin sistem içinde kullanımının artması ile müşteri ayrımından sistem güvenliğine, hizmet seviye anlaşmalarından (SLA) hizmetin sonlanmasında bilgilerin iadesi ve güvenli imhasına kadar pek çok konu bir bütün içinde alınmalı ve bu hizmet sağlayıcıların performansı yakından ve sürekli izlenmelidir.

- İç ağların, ağlardaki aktif hizmetlerin ve bunların dayandığı kriptografik altyapının güvenliği ve güncelliği izlenmelidir.

9.2. BILGI GÜVENLIĞI YÖNETIM SISTEMLERININ ÖNEMI

- Risk temelli yaklaşım TISAX ve ISO/IEC 27001'de ortaktır. - Kimlik doğrulama, kriptografik seçimler, dış servis tedariki gibi kararlar risk değerlendirme çıktısına bağlı olmalıdır. - Olay yönetimi, iş sürekliliği ve denetim mekanizmaları birbirini beslemeli, süreçler arası entegrasyon olmalıdır.

9.2.1. STANDARTLAR ARASINDA ENTEGRASYON İLIŞKISI

TISAX – ISO/IEC 27001: Karşılıklı kontrol eşleşmeleri ile uyum çok yüksektir. ISO/SAE 21434: - TARA ile siber risklerin değerlendirilmesi - Ürün yaşam döngüsü boyunca izlenebilirlik ISO 24089: - Yazılım güncellemelerinde süreçsel bilgi güvenliği ve izlenebilirlik

10. OTOMOTİV BİLGİ GÜVENLİĞİ: ISO/SAE 21434 VE ISO 24089 BAĞLAMINDA YORUM

10.1. ISO/SAE 21434 ILE UYUM

ISO/SAE 21434, özellikle otomotiv siber güvenliği üzerine odaklanmakta olup, araç içerisinde ve tedarik zinciri boyunca gizlilik, bütünlük ve erişilebilirlik ilkelerini siber risklere karşı güvence altına almayı hedefler. Bu standardın tedarikçiler için kritik gördüğü noktalar şunlardır:

· Siber Güvenlik Risk Yönetimi: Yan sanayi firmaları ürün yaşam döngüsünde (V-Model) güvenlik analizleri (TARA – Threat Analysis and Risk Assessment) gerçekleştirmelidir. Bildiride önerilen “risk değerlendirmesinin tüm kararların temelinde olması gerektiği” yaklaşımı, ISO/SAE 21434 ile tam uyumludur.

· Güvenlik Önlemlerinin İzlenmesi: Kimlik doğrulama, erişim kontrolü, dış servis seçimleri ve kriptografik algoritmalar gibi tüm kararlar risk değerlendirmesi sonuçlarına dayalı olmalıdır.

· Olay Bildirimi ve İyileştirme Süreci: TISAX ve ISO 27001’de olduğu gibi, ISO/SAE 21434 de siber olayların değerlendirilerek hem ürün güvenliğine hem de sürece etkisinin analiz edilmesini şart koşar. Bildirinizde geçen “ihlal olaylarının risk değerlendirmeye yansıtılması” ifadesiyle örtüşmektedir.

10.2. ISO 24089 ILE YAZILIM GÜNCELLEMELERI VE TEDARIKÇI SORUMLULUĞU

ISO 24089, yazılım güncellemelerinin güvenli, izlenebilir ve sürdürülebilir bir şekilde yönetilmesini zorunlu kılar. Bu bağlamda;

· Tedarikçi Yazılım Güncelleme Süreci: Yazılım sağlayan yan sanayi firmaları, güncelleme paketlerinin sahte olmadığını doğrulayacak kriptografik mekanizmaları ve kayıt zinciri doğrulamasını kullanmalıdır.

· Tersine Etki Analizi (Reverse Impact): Yapılacak bir güncellemenin bilgi güvenliği üzerindeki etkisi, RTO/RPO gibi iş sürekliliği hedefleri ile örtüşmeli, iş etki analizi çıktıları dikkate alınmalıdır.

· Sistem Mimarisi Uyumluluğu: Tedarikçilerin geliştirdiği yazılımın OTA (Over-the-Air) sistemler ve OEM servis altyapısıyla entegre olabilmesi için bilgi güvenliği politikaları ile yazılım mimarisi arasında uyum sağlanmalıdır.

11. TEDARIK ZINCIRI GÜVENLIĞINDE ENTEGRE YAKLAŞIM

21434 ve 24089’un her ikisi de, özellikle tedarikçi-zincir güvenliğini bir bütün olarak ele alır:

· Bilgi güvenliği süreçleri sadece kurum içinde değil, tedarikçiler ve dış servis sağlayıcılar için de geçerlidir.

· Olay yönetimi, düzeltici faaliyetler ve erişim kontrolleri, tüm bu standartlarda entegre bir sistem olarak ele alınmakta, ayrı süreçlerin çıktılarının birbirine yansıtılması beklenmektedir.

· OEM’ler artık sadece ürün kalitesi değil, bilgi güvenliği kapasitesi açısından da tedarikçilerini denetlemekte ve sürekli gelişim beklentisi içindedir.

12. BIR BILGI GÜVENLIĞI YÖNETIM SISTEMI OLMAYAN OTOMOTIV YAN SANAYI ŞIRKETLERININ KATEGORIK YETERLILIKLERI

Henüz ISO/IEC 27001 veya TISAX belgelendirme / etiketleme süreçlerini tamamlamamış yan sanayi şirketlerinin bilgi güvenliği konusundaki genel ve kategorik yeterlilikleri aşağıdaki gibidir:

Genel Başarı % 48,88

Kategorik olarak:

Bilgi Güvenliği Politikaları % 33,17

Bilgi Güvenliği Organizasyonu % 43,00

İnsan Kaynakları Yönetimi % 46,67

Varlık Yönetimi % 20,67

Erişim Kontrolü % 56,83

Kriptografik Kontroller % 58,33

Fiziksel Güvenlik % 60,83

İşletim Güvenliği % 68,00

Haberleşme Güvenliği % 61,50

Tedarikçi Bilgi Güvenliği % 30,33

İhlal Olayları Yönetimi % 21,83

İş Sürekliliği % 40,83

Yasal Uyum % 38,17

Şekil 4 Belgelendirme Öncesi BGYS Yeterliliği

Bu araştırma bilgi güvenliği konusunda hiç çalışma yapmamış firmaların yanında çalışmalara başlamış ama henüz belgelendirme / etiket alma aşamasını geçmemiş yan sanayi şirketlerini içermektedir. Bursa, İstanbul, Kocaeli, Eskişehir ve Ankara’da yer alan firmalar üzerinde yapılan değerlendirmelerden aritmetik ortalama ile hesaplanmıştır.

Belge etiket aşamasındaki firmaların her başlıkta skoru %5 kadar yükselttiği gözlenmiştir. Bu da henüz bilgi güvenliği yönetim sistemleri üzerinde çalışmaya başlamamış olan firmaların daha da büyük bir yük ve çabayla karşı karşıya olduğunu göstermektedir.

13. TISAX VE DIŞ IT SERVISLERI – BÜTÜNLEŞIK DEĞERLENDIRME

TISAX (Trusted Information Security Assessment Exchange), otomotiv ekosisteminde bilgi güvenliği için OEM ve tedarikçiler arasında ortak bir güven çerçevesi istemektedir. Dış IT servisleri konusu, yalnızca 1.2.4 maddesi ile sınırlı değildir; 1.3.3, 5.3.3 ve 5.3.4 maddeleri de doğrudan bağlantılıdır. Ayrıca ISO/IEC 27017 ve 27018 standartları bulut ve kişisel veri koruması açısından tamamlayıcı rol oynar. Bu metinde, ilgili maddeler ve yerli yazılım/bulut sağlayıcılar üzerindeki olası etkiler bir arada sunulmaktadır.

13.1 TISAX BEKLENTILERI

1.2.4 – Dış IT Servisleri

· Sözleşmelere bilgi güvenliği, gizlilik ve uyum yükümlülükleri eklenmeli.

· ISO/IEC 27001, TISAX sertifikaları ve etiketi talep edilmeli.

· Veri konumu, sınır ötesi veri transferi ve yasal uygunluk belgelenmeli.

1.3.3 – Kritik Tedarikçilerin Yönetimi

· Kritik servisler için risk bazlı değerlendirme yapılmalı.

· Kritik sağlayıcılar düzenli olarak denetlenmeli.

· SLA/OLA’lar güvenlik kriterlerini kapsamalı.

5.3.3 – Bulut Servislerinin Kullanımı

· Bulut sağlayıcılardan ISO/IEC 27017 ve 27018 uyumu beklenmeli.

· Multi-tenant ortamlarda veri izolasyonu, şifreleme ve erişim kontrolü zorunlu.

· Microsoft, AWS, Google, SAP gibi sağlayıcılar TISAX etiketi alarak dış IT servis sağlayıcı olma konusunda öne geçiyor.

5.3.4 – Dış IT Servislerinin İzlenmesi

· Sağlayıcılar düzenli log, denetim ve güvenlik değerlendirmeleri ile izlenmelidir.

· SLA takibi güvenlik ihlallerini de kapsamalıdır.

· İhlallerde müşteri hızlı bilgilendirilmelidir.

13.2. YERLI YAZILIM VE BULUT SAĞLAYICILARA OLASI ETKILER

· Yerli sağlayıcıların yalnızca ISO/IEC 27001 değil, aynı zamanda ISO/IEC 27017 ve 27018’e uyumlu olmaları gerekecektir.

· TISAX etiketi, otomotiv sektörüne giriş bileti haline gelmekte; bu sertifikasyona yatırım yapmayan sağlayıcılar rekabet dezavantajı yaşayabilir.

· OEM ve Tier-1 şirketler, Türkiye’deki sağlayıcıları kritik tedarikçi olarak işaretleyebilir ve sıkı denetimler uygulayabilir.

· Türkiye içindeki veri merkezleri KVKK açısından avantajlı olsa da, AB merkezli OEM’ler AB içi veri lokasyonu talep edebilir.

· ISO/IEC 27017/27018 + TISAX + ISO/IEC 27001 sertifikasyon paketleri ciddi maliyet yaratır, ancak küresel pazara erişim için zorunlu hale gelir.

· Microsoft, AWS, Google, SAP gibi küresel sağlayıcıların TISAX uyumluluğu, OEM’ler için güvenli liman oluşturmaktadır.

14. AB CYBER RESILIENCE ACT VE TEDARIKÇILERE ETKISI

Avrupa Birliği tarafından kabul edilen Cyber Resilience Act (CRA), dijital unsurlar içeren tüm ürünler için minimum siber güvenlik gereklilikleri getirmektedir. CRA, yalnızca nihai ürünleri değil, yazılım, donanım ve gömülü sistemleri de kapsamakta; bu nedenle otomotiv ekosisteminde yan sanayi ve IT tedarikçileri üzerinde doğrudan etki yaratmaktadır.

CRA’nın Temel Gereklilikleri:

- Güvenli tasarım: Yazılım ve donanım bileşenleri “secure by design” yaklaşımı ile geliştirilmelidir.

- Güncelleme yükümlülüğü: Ürünler için ömür boyu güvenlik güncellemeleri ve güvenlik açıklarının hızlı şekilde kapatılması zorunlu hale gelmektedir.

- Zafiyet yönetimi: Üreticiler, keşfedilen güvenlik açıklarını Avrupa Siber Güvenlik Ajansı (ENISA) üzerinden raporlamakla yükümlüdür.

- Tedarikçi zinciri güvenliği: OEM’ler, CRA uyumu için yalnızca kendilerinde değil, tüm tedarik zincirinde uyum talep edecektir.

Otomotiv Yan Sanayi ve IT Tedarikçilerine Ek Yükümlülükler:

- Sertifikasyon genişlemesi: ISO/IEC 27001 ve TISAX gibi mevcut sertifikasyonlara ek olarak, CRA’nın talep ettiği AB odaklı uyum belgeleri gündeme gelecektir.

- Güncelleme desteği: Yazılım ve kontrol ünitesi (ECU) geliştiren tedarikçiler, ürünün yaşam döngüsü boyunca güvenlik yamalarını sağlamak zorundadır.

- Zafiyet bildirimi: Tedarikçiler, güvenlik açıklarını OEM’e ve yetkili AB otoritelerine raporlamakla yükümlü olacaktır.

- Sözleşme yükümlülükleri: OEM’ler, tedarikçilerin CRA yükümlülüklerine uyumunu SLA/OLA hükümlerine açıkça koyacak, uyumsuzluklar iş birliğini doğrudan etkileyecektir.

Stratejik Etki:

CRA ile birlikte, bilgi güvenliği yalnızca gönüllü standart uyumundan çıkıp yasal zorunluluk haline gelmektedir. Bu durum, özellikle küçük ve orta ölçekli tedarikçilerin maliyetlerini artıracak, ancak AB pazarında kalabilmek için bu yükümlülüklerin yerine getirilmesi zorunlu olacaktır.

15. STRATEJIK ÖNERILER

· Kısa vadede ISO/IEC 27017 ve 27018 sertifikasyonlarının alınması, orta vadede TISAX etiketi hedeflenmeli.

· Kritik tedarikçi konumundaki yerli sağlayıcılar, SLA’lara güvenlik ve uyum maddeleri eklemeli.

· OEM ve Tier-1 beklentileri dikkate alınarak, veri konumu ve regülasyon uyumluluğu şeffaf şekilde belgelenmeli.

· Uluslararası rekabette geri kalmamak için yalnızca KVKK değil, küresel standartlarla uyum sağlanmalı.

| TISAX Maddesi | ISO/IEC 27001:2022 Annex A | ISO/IEC 27017 | ISO/IEC 27018 |

| 1.2.4 Dış IT Servisleri | A.5.23 | CLD 6.3.1 (Bulut Hizmeti Müşterisi ile İlişki) | A.11 (Kişisel Veri Bilgi Güvenliği) |

| 1.3.3 Dış IT Servislerinde İşlenen Veriler | A.5.23 | 14.1.1 (Bilgi Güvenliği Gereksinimlerinin Analizi ve Tanımlanması) | 11.2 (Denetim ve sözleşme uyumu) |

| 5.3.3 Dış IT Servislerinde Yer Alan Verinin İadesi | A.5.23 | CLD8.1.5 (Bulut Hizmeti Müşterisinin Varlıklarının Kaldırılması) | A.10.3 (Kişisel Verilerin İadesi, Aktarımı ve Yok Edilmesi) |

| 5.3.4 Dış IT Servislerinde Veri Koruması | A.8.9, A.8.12 | CLD 9.5.1 (Sanal Bilişim Ortamında Ayrım | 12 (İşletim Güvenliği) |

16. SONUÇLAR VE ÖNERILER

Bütün bu şartlar ve gelişmeler değerlendirildiğinde otomotiv yan sanayinin uzun dönemde rekabetçi olabilmesi için bütüncül bir yaklaşımla sektörler ötesi bir stratejinin izlenmesi gereklidir.

Bu adımlar kısaca şu şekilde özetlenebilir:

1. Müşteriler tarafından resmen istenmesini beklemeden şirketler bilgi güvenliği yönetim sistemlerini hayata geçirmeye başlamalıdır. Sistemlerin kurulması zaman almaktadır. Kültürün de değişimi söz konusu olduğu için bu değişime gerekli zaman tanınmalıdır.

2. Özellikle fiziki güvenlik ve siber güvenlik anlamında yatırım yapılması gerekeceği için bütçelemede bu yatırımlar da değerlendirilmelidir.

3. Dosya, kimlik ve erişim yönetimi ile loglama ve yedekleme gibi siber güvenlik tedbirleri hızla geliştirilmelidir.

4. Proje yönetim ve değişiklik süreçlerinin ağır gereklerinde başarımın yüksek olması katma değeri yüksek projelerin alınması ve yürütülmesine katkı sağlayacağı için mevcut pratiklerin TISAX iyi uygulamaları ile güçlendirilmesi gerekmektedir.

5. Bilgi güvenliği, bilgi işlemin bir alt faaliyeti veya kolu olarak görülmemeli, buna uygun organizasyon oluşturulmalıdır.

6. İş sürekliliği başarımının geliştirilmesi için tüm firmayı kapsayan çalışmalar, planlama faaliyetleri ve tatbikatlar ile yüksek başarım elde edilmelidir.

7. Tedarikçilerin tedarikçilerine de bilgi güvenliği yükümlülükleri geleceği için bir alt halkayı da bu konuda geliştirecek bir strateji gereklidir. Bu noktaya kadar yazdığımız öneriler bu halka tarafından da uygulamaya alınmalıdır.

8. Şirket içindeki Bilgi güvenliği sorumlulukları ile orantılı şekilde segmente edilmiş ve çeşitlendirilmiş bir eğitim konsepti oluşturulmalı ve uygulanmalıdır.

9. Otomotiv sektörüne hizmet veren IT tedarikçileri de bilgi güvenliği çerçevelerine, özellikle de TISAX gereklerine, adım adım uyum sağlamalıdır. Yazılım geliştiriciler, bulut hizmet sağlayıcıları, SOC ve benzeri hizmetleri veren veya IT görevlerini dış kaynaklı olarak yürüten hizmet sağlayıcıların tamamı bu kapsamda değerlendirilmelidir. Çok sayıda müşteriye hizmet veren IT tedarikçilerinin TISAX etiketi alması bile düşünülmelidir.

10. Tüm bu çalışmaların getireceği olağanüstü yükün hafifletilebilmesi için T.C. Sanayi ve Teknoloji Bakanlığı başta olmak üzere devlet kurumlarının yatırım, danışmanlık ve belgelendirme destekleri başlatması yerinde olacaktır.

Not: Bu makale 5 Aralık 2025'de Otomotiv Kongresi'nde bildiri olarak sunulmuştur.